Cómo funciona un ataque DDoS

Los recursos de red (tales como los servidores web) tienen un límite finito de solicitudes que pueden atender al mismo tiempo. Además del límite de capacidad del servidor, el canal que conecta el servidor a Internet tiene un ancho de banda o capacidad limitados. Cuando la cantidad de solicitudes sobrepasa los límites de capacidad de cualquiera de los componentes de la infraestructura, el nivel de servicio probablemente se vea afectado de alguna de las siguientes maneras:

- La respuesta a las solicitudes será mucho más lenta de lo normal.

- Es posible que se ignoren algunas (o todas) las solicitudes de los usuarios.

Por regla general, la intención primordial del atacante es evitar por completo el funcionamiento normal del recurso web, una «denegación» total del servicio. El atacante también puede solicitar un pago para detener el ataque. En algunos casos, el objetivo del ataque DDoS puede ser desacreditar o dañar el negocio de un competidor.

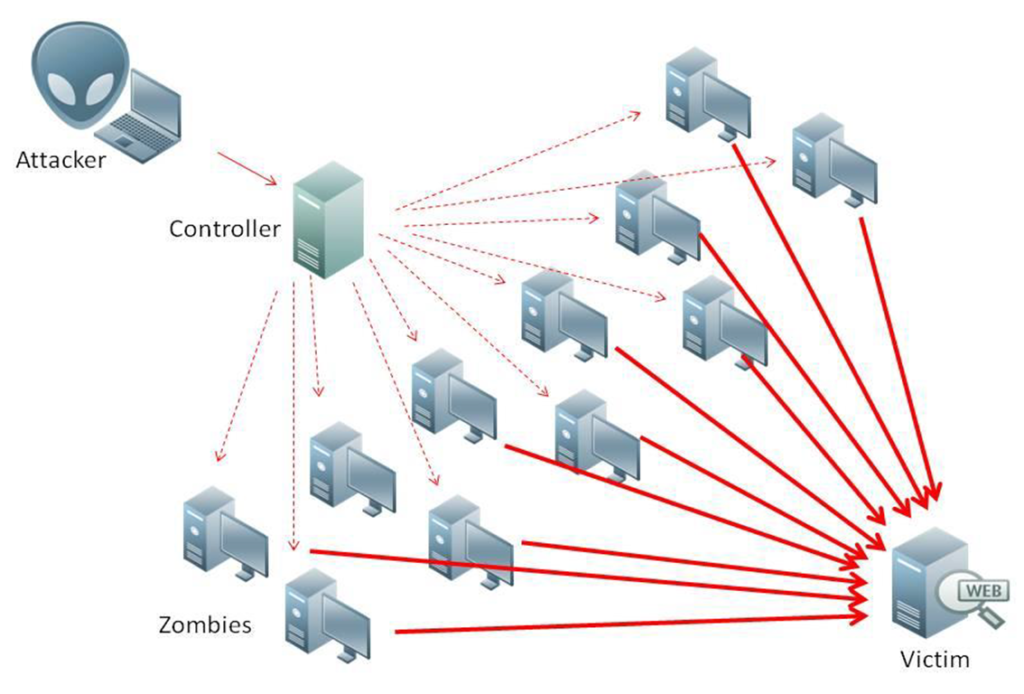

Uso de una «red zombi» de botnet para lanzar un ataque DDoS

Para enviar una cantidad extremadamente grande de solicitudes al recurso víctima, el cibercriminal a menudo establece una «red zombi» de computadoras infectadas. Como el delincuente controla las acciones de cada computadora infectada en la red zombi, la gran escala del ataque puede desbordar los recursos web de la víctima.

¿Cómo te puede afectar un ataque DDoS?

Por lo general este tipo de ataques no suele ir dirigido hacia personas concretas, pero quizá sí hacia empresas como acto de protesta. Si eres una de estas empresas, lo único que te pueden hacer es colapsar tu servidor y tumbar tus servicios o webs mientras dure el ataque, aunque físicamente tus equipos no corren peligro.

A nivel de usuario, el impacto depende de cual sea el objetivo. Por ejemplo, en las navidades de 2014 dos ataques de este tipo tumbaron PlayStation Network y Xbox Live impidiendo que los usuarios de las consolas de Sony o Microsoft pudieran jugar durante las festividades. Servicios como ExtraTorrent o Telegram también los han sufrido, aunque su impacto fue bastante menor.

Y por último, también es importante saber que te puede afectar de modo colateral. Existe malware especialmente diseñado para convertir en zombis los ordenadores que infecta y crear con ellos las botnets que hemos mencionado antes para realizar ataques DDoS con ellos. Esto quiere decir que una vez infectado, alguien puede tomar el control de tu equipo sin que te des cuenta, y que tu ordenador podría realizar ataques sin tu permiso cuando el dueño del malware se lo indique.

< 1 – 2 >

Fuentes de Información

Si deseas que tu empresa cuentes con expertos que te puedan asesorar para la contar con un servicio para la protección de DDoS, haz clic aquí y uno de nuestros asesores se podrá en contacto contigo para proporcionarte más información sobre el servicio

0 comentarios