Blog Tec Innova

¿Que es FortiAnalyzer ?

Una arquitectura de seguridad integrada con capacidades de análisis y automatización puede abordar y mejorar drásticamente la visibilidad y la automatización. Como parte de Fortinet Security Fabric, FortiAnalyzer ofrece análisis y automatización de security fabric para permitir una mejor detección y respuesta contra riesgos cibernéticos.

¿Que es ZTNA (Acceso a la red de confianza cero)?

Fortinet ZTNA aumenta la seguridad de acceso a las aplicaciones en cualquier lugar, para los usuarios remotos

¿Que es FortiEDR?

FortiEDR ofrece protección avanzada contra amenazas en tiempo real para endpoints tanto antes como después de la infección. Reduce de forma proactiva la superficie de ataque, previene la infección de malware, detecta y desactiva posibles amenazas en tiempo real, y además puede automatizar los procedimientos de respuesta y corrección con manuales de estrategias personalizables.

¿Que es FortiWeb?

FortiWeb, el Web Application Firewall de Fortinet, protege las aplicaciones web críticas para su empresa contra ataques dirigidos a vulnerabilidades conocidas y desconocidas.

FortiCNP: Cloud-Native Protection

FortiCNP es una plataforma de protección nativa de la nube, integrada de forma nativa con los servicios de seguridad de los proveedores de seguridad en la nube (Cloud Security Providers, CSP) y Security Fabric de Fortinet para ofrecer una solución integral de seguridad en la nube de pila completa para proteger las cargas de trabajo en la nube.

¿Que es FortiMail?

FortiMail – FortiMail ayuda a su organización a prevenir, detectar y responder a las amenazas basadas en correo electrónico, incluido el correo no deseado, el phishing, el malware, las amenazas de día cero, la suplantación de identidad y el Compromiso de correo electrónico comercial (BEC)

¿Que es FortiDDoS?

La solución de protección FortiDDoS defiende los centros de datos corporativos contra los ataques DDoS aprovechando una gran colección de metodologías DDoS conocidas, creando un enfoque multicapa para mitigar los ataques.

Microsoft Defender para servidores PLAN 2

Microsoft Defender para servidores PLAN 2 es una de las características de seguridad mejoradas disponibles en Microsoft Defender for Cloud. Puede usarlo para agregar detección de amenazas y defensas avanzadas a las máquinas Windows y Linux que existen en entornos híbridos y multinube.

Ciber Glosary Protección de punto final – Fortinet

Los puntos finales de su red, computadoras y dispositivos móviles, a menudo son el objetivo de las violaciones de seguridad para los atacantes. La protección de punto final protege sus dispositivos, tanto en el caso de que los piratas informáticos instalen directamente el malware como si un usuario desprevenido lo instala sin querer. Una solución de protección de punto final comienza por descubrir los riesgos del punto final y, a continuación, supervisar y evaluar el nivel de peligro.

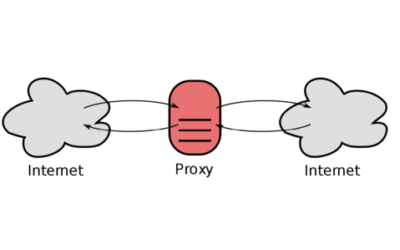

¿Qué es el proxy HTTP?

Proxy HTTP es el que analiza la fuente del tráfico web antes de permitirle llegar a los clientes web internos. Esto reduce las posibilidades de que el contenido dañino llegue a las redes corporativas y evita eventos cibernéticos graves como ataques de desbordamiento de búfer.

¿Qué es un virus troyano?

A diferencia de los virus informáticos, un virus troyano no puede manifestarse por sí mismo, por lo que necesita que un usuario descargue el lado del servidor de la aplicación para que funcione. Esto significa que se debe implementar el archivo ejecutable (.exe) y se debe instalar el programa para que el troyano ataque el sistema de un dispositivo.

Cyber Glossary Ciberseguridad – Fortinet

El Cyber Glossary es un recurso para la educación en ciberseguridad. En Fortinet le compartimos los nuevos conceptos de temas centrales a tener en cuenta.

Cyber Glossary Seguridad en la nube – Fortinet

Cyber Glossary: un recurso para la educación en ciberseguridad. Utilice la creciente biblioteca de Fortinet para aprender nuevos conceptos que evolucionan en temas centrales de ciberseguridad.

¿Qué es OpenStack?

OpenStack consiste en herramientas de código abierto utilizadas para administrar y construir plataformas para la computación en la nube.

Fortinet recibe la calificación más alta (AAA) de CyberRatings en la prueba de terceros de firewall de red en la nube

En la primera prueba de terceros de firewalls de red en la nube, Fortinet FortiGate-VM obtuvo la calificación más alta posible de AAA en las cinco categorías de una prueba realizada por CyberRatings , una organización miembro independiente sin fines de lucro que brinda transparencia y orientación experta sobre riesgos de ciberseguridad. a través de programas de investigación y pruebas

SOX – ¿Qué es la Ley Sarbanes Oxley?

La Ley Sarbanes-Oxley (SOX) fue aprobada por el Congreso de los Estados Unidos en 2002 y está diseñada para proteger a los miembros del público de ser estafados o víctimas de errores financieros por parte de empresas o entidades financieras.

FortiGate 70F Series

La serie FortiGate 70F proporciona una solución SD-WAN y de firewall de próxima generación rápida y segura en un factor de forma de escritorio compacto sin ventilador para sucursales empresariales y medianas empresas.

¿Qué es una API?

API – Se trata de un conjunto de definiciones y protocolos que se utiliza para desarrollar e integrar el software de las aplicaciones, permitiendo la comunicación entre dos aplicaciones de software a través de un conjunto de reglas.

¿Que es DNS y para que sirve?

El sistema de nombres de dominio (DNS) es el directorio telefónico de Internet. Las personas acceden a la información en línea a través de nombres de dominio como nytimes.com o espn.com.

Los ciberataques más frecuentes

Un ciberataque se trata de una acción ofensiva dirigida a infraestructuras, dispositivos o redes informáticas. Conoce los tipos de ciberataques más comunes.

¿Qué es un botnet o red zombie?

La palabra botnet es la conjunción de las palabras «robot» y «network» (red). Los cibercriminales usan virus troyanos especiales para vulnerar la seguridad de las computadoras de varios usuarios, tomar el control de cada computadora y organizar todas las máquinas infectadas en una red de «bots» que el delincuente puede administrar de manera remota.